“Tu paquete ha sido enviado, por favor revísalo”; “Su cuenta de Facebook ha sido comprometida, ingrese sus credenciales”; “El Ministerio de Sanidad recomienda descargar TousAntiCovid”: Como yo y como tantos otros, es posible que hayas recibido uno de estos mensajes de texto en los últimos meses. Un mensaje que puede haberte sembrado la duda: ¿eran mensajes reales, por tanto con problemas reales (recibir/no perder un paquete, asegurar tu cuenta de Facebook, protegerte del Covid), o SMS falsos? Esta duda, ya la tenías desde hace tiempo al pasar por tu buzón. Pero ahora, el phishing (“phishing”, en VF) también se exporta por mensaje de texto. Y la actual crisis sanitaria ha visto resurgir este fenómeno, rebautizado para la ocasión como “smishing” (por SMS + phishing).

Mensajes de texto falsos que se multiplican

En el caso del primer ejemplo de SMS fraudulento, se trata de una de las tantas “estafas de paquetería” en auge actualmente. Inevitablemente, dado que las tiendas están cerradas o en cualquier caso menos accesibles, tenemos más recurso a la entrega. Y basta con que el SMS esté lo suficientemente bien rodado y te lo envíen en el momento justo, por ejemplo cuando estás esperando un paquete, para que muerdas el anzuelo. Con consecuencias potencialmente desastrosas.

Detrás de este famoso “paquete enviado” para ser revisado, se esconde una muy peligrosa campaña de phishing por SMS. Después de hacer clic en el enlace de este mensaje que afirma que pronto recibirá un paquete, a veces encontrará una copia de una página de identificación real, donde se le pedirá que complete sus identificadores reales, para lo peor y para lo peor. También se encontrará en otras ocasiones en una página donde se le invita por medios tortuosos a instalar una aplicación o una actualización. Esta aplicación o actualización obviamente es solo malware, que una vez instalada les dará a los piratas informáticos acceso a su teléfono inteligente y sus datos.

Desde abril de 2021 circula un SMS falso con los colores de FedEx, UPS, La Poste o Colissimo. Este mensaje, que yo mismo recibí el mismo día que esperaba un paquete importante, sigue el patrón clásico de los correos electrónicos de phishing relacionados con la entrega de paquetes. Afirma que la empresa de mensajería/entrega necesita que les digas dónde quieres recibir tu paquete debido a lo inesperado, lo cual, afrontémoslo, muy bien podría suceder en el caso de una entrega real. Y te remite para ello, a través de un breve enlace, a una página web donde hay un formulario. Pero esta página no se muestra bien, y un pequeño inserto le insta a actualizar su navegador web (Chrome, en este caso). El resto, os lo podéis imaginar bien…

Con la crisis, por tanto, el phishing va en aumento, y especialmente a través de SMS. El fenómeno ha adquirido tales proporciones que ha llevado a las autoridades españolas a hacer recientemente un llamado a la vigilancia. El último informe de la plataforma Cybermalveillance.gouv.com, que enumera las "grandes tendencias" en materia de "ciberamenazas", explica que en 2020 "las campañas de phishing por SMS se han desarrollado considerablemente", porque "este modo de comunicación es cada vez más que utilizan las distintas plataformas para comunicarse directamente con sus usuarios", y porque, al mismo tiempo, estos últimos "son mucho menos sospechosos cuando reciben un SMS, sobre todo porque es más difícil detectar una usurpación de identidad o un sitio fraudulento a partir de un SMS en un teléfono que en un correo electrónico en su computadora”. En 2020, el 17% de las solicitudes de ayuda en la plataforma se referían a phishing. Esta es la "amenaza número 1" para las personas.

De hecho: cuando se trata de un correo electrónico, a menudo tenemos suficiente retrospectiva para no hacer clic. Después de todo, estamos detrás de una computadora y estamos en una posición que nos permite mantener la cabeza fría y adivinar que es un virus o una estafa. Pero cuando sucede por SMS, es diferente: las entregas reales usan cada vez más mensajes de texto, tenemos mucha menos perspectiva cuando estamos detrás de nuestro teléfono inteligente y los estafadores lo saben. Juegan con tu miedo a perder un paquete y apuestan a que caerás en su trampa. Sabiendo que, de media, según un estudio alemán, el 45% de los usuarios hace clic en los enlaces recibidos por correo electrónico o SMS, incluso cuando no conocen la fuente. “El uso de SMS como medio de phishing será una fuerte tendencia que se confirmará y seguramente se intensificará en los próximos años”, pronostica la plataforma Cybermalveillance.gouv. Según ella, los kits de piratería "prácticamente profesionales" incluso se ofrecen a la venta en "foros criminales".

Pero no entres en pánico: para no caer en la trampa, solo necesitas saber cómo detectar estos SMS falsos. Esto implica ante todo comprender su modus operandi.

El modus operandi de Smishing

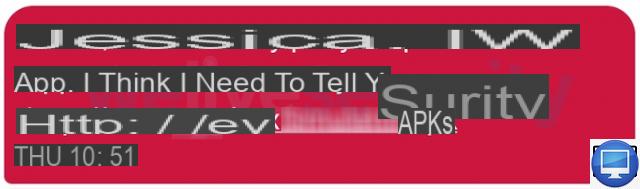

En el caso de los SMS que circulan actualmente, la famosa actualización de Chrome se realiza a través de un archivo APK. Como recordatorio, este es un kit de instalación para la aplicación de Android, fuera de Google Play Store. Si descarga este archivo APK cuestionable y lo instala, el programa le pedirá permiso para acceder a sus SMS, sus contactos, sus llamadas o sus fotos. Si está de acuerdo, entonces está permitiendo que este programa, que en realidad es malware, recopile su información y luego la envíe a los delincuentes detrás de él. Entre la información que te robarán: tu número de teléfono, el número de serie de tu tarjeta SIM y la lista de tus contactos.Pero no se detiene allí. El objetivo final de los ciberdelincuentes es apoderarse de su cuenta bancaria. Es por esta razón que este tipo de malware recibe el sobrenombre de "banquero". Así, un poco más tarde, sin darse cuenta, se muestra una pantalla, donde se puede leer que el acceso a su cuenta bancaria ha sido bloqueado y que debe ser reactivado. Una página con los colores de su banco le ofrece ingresar sus identificadores (banco, esta vez) en otro formulario. Pero incluso antes de eso, los piratas informáticos ya pueden leer sus SMS de forma remota y, por lo tanto, recuperar los códigos necesarios para realizar transacciones en línea desde su cuenta. Obviamente, sospecha que al tener acceso a sus contactos, el malware también permite a los piratas informáticos enviar SMS "smishing" a quienes lo rodean.

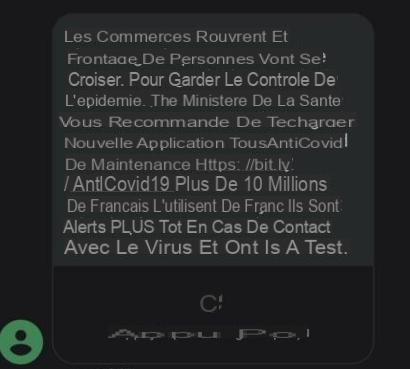

Por supuesto, los mensajes de texto falsos no solo están vinculados a las entregas de paquetes. Explotan la noticia, y actualmente, la crisis obliga, juegan sobre esta cuerda en varios niveles. Por ejemplo, en agosto de 2020, una ola de smishing se centró en las VSE (empresas muy pequeñas), prometiéndoles "asistencia financiera" frente a la crisis. En el lado privado, el smishing también proviene de estafadores que se hacen pasar por la Seguridad Social (Ameli), por impuestos, por establecimientos bancarios, por operadores de telecomunicaciones o por redes sociales. Incluso, para el Ministerio de Salud. Esto es lo que sucedió en diciembre de 2020: cuando el gobierno envió un SMS a todos los españoles aconsejándoles que instalaran la aplicación TousAntiCovid, los ciberdelincuentes aprovecharon la oportunidad y enviaron masivamente una copia perfecta, pero fraudulenta, de este mensaje. Para ello, los piratas informáticos realizaron un copiado/pegado del SMS oficial, a la coma. Pero insertaron un enlace a una página falsa de Google Play Store, invitando a la víctima a instalar una aplicación TousAntiCovid falsa, nuevamente en forma de archivo APK. Esta vez, el objetivo del malware, una vez instalado, es recopilar nombres de usuario y contraseñas, para utilizar la doble autenticación para piratear su cuenta bancaria; pero también tus cuentas de Facebook, WhatsApp o Instagram. Según Numerama, el programa malicioso, de la familia “Alien”, sería capaz de “grabar todo lo que se escribe en el teclado, y capturar todo lo que pasa en la pantalla”… Así como robar la contraseña de tus palabras por más de 230 aplicaciones Android.

Tenga en cuenta que otro tipo de smishing puede llevarlo a instalar troyanos genuinos. Como señala Pradeo, el malware de Android "sofisticado" a veces finge ser una actualización del sistema, a veces para Google Chrome (y también le ofrece una actualización). "Una vez instalados, pueden tomar el control completo del dispositivo y robar sus datos". Aquí también, “todo comienza con un SMS” que se refiere a la entrega de un paquete…

Otros SMS fraudulentos finalmente conducen al ransomware o “ransomware”. En julio de 2019, los investigadores de ESET se hicieron eco de una campaña de ransomware de Android difundida por la libreta de direcciones de las víctimas. Esta “nueva familia” de ransomware, Android/Filecoder.C, se basa en el envío de SMS falsos. Filecoder encripta una amplia variedad de archivos (.jpg, .doc, .xls, .zip, .rar, .mp4, .mkv, .odt…), y exige, como puedes imaginar, un rescate (en criptomoneda) contra el clave para descifrarlos y abrirlos.

Sepa cómo detectar un SMS falso

No imagine que todos los SMS smishing están llenos de errores ortográficos y, por lo tanto, se detectan fácilmente. Como señala la plataforma Cybermalveillance.gouv, los mensajes ahora están mucho mejor escritos y son cada vez más difíciles de detectar en función de su construcción gramatical. Incluso si, de hecho, la mayoría de estos SMS falsos tienen formulaciones un poco extrañas, que no suenan verdaderas; como si estuvieran traducidos de otro idioma. Por lo tanto, no podemos recomendarle que busque errores ortográficos y gramaticales y fórmulas complicadas.

También tenga cuidado con los mensajes de texto que utilizan términos como "informar" o "urgente". Los mensajes de texto smishing se basan en el sentido de urgencia, lo que te empuja a actuar sin pensar demasiado. No elimine necesariamente el mensaje, pero ciérrelo (sin hacer clic en el enlace, por supuesto) y dé un paso atrás. Si después de unos veinte minutos, realmente tiene una duda, haría bien en simplemente ir al sitio en el que realizó un pedido, o más generalmente al servicio que se supone que le escribió. Para verificar directamente si realmente se le entregará un paquete o si su cuenta de Facebook ha sido comprometida.

Ten en cuenta que en ningún momento un servicio de entrega te obligará a descargar una aplicación para rastrear tu paquete, y menos desde una aplicación de una fuente distinta a Google Play Store. Del mismo modo, Facebook nunca te enviará un SMS con un enlace para pedirte que te identifiques… Lo mismo si el mensaje parece provenir de Ameli, o de impuestos: las autoridades públicas nunca se pondrán en contacto contigo por SMS. Además, tenga cuidado con las solicitudes de información personal también: por correo electrónico, ya es raro, pero por SMS, es aún más dudoso.

Cuidado con los enlaces

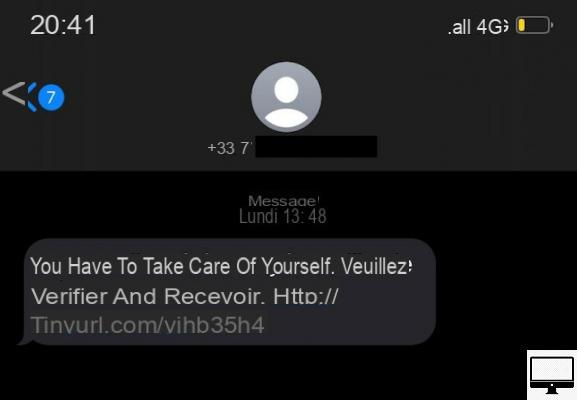

Otra forma de detectar estos SMS falsos es precisamente fijarse en el enlace al que hace referencia. En el caso de mensajes de entrega de paquetes falsos, como la aplicación falsa TousAntiCovid, al igual que en el caso del ransomware Filecoder, la URL utilizada no solo es diferente de la URL oficial, sino que también es un enlace directo. Creado a través de Bit.ly y Tinyurl.com, en este caso. Dos servicios de consumo que reducen las direcciones web que son demasiado largas para que un mensaje se ajuste al límite de caracteres de un tweet o un SMS. Pero, ¿realmente imagina al gobierno, a la oficina de correos o incluso a FedEx, usando acortadores de enlaces?

También es posible probar la legitimidad de cualquier enlace sin tener que hacer clic en él. De hecho, varios servicios ofrecen saber si un sitio es sospechoso sin ir a él: simplemente copie y pegue la dirección del enlace en Ushorten, urlscan.io o incluso VirusTotal.

No instalar APK

Evidentemente, el hecho de ofrecer instalar un archivo APK, por tanto no validado por Google por ser externo a su Play Store, es otra señal contundente. Lo que también debería ponerte en alerta son las solicitudes de autorización de la aplicación que estás a punto de instalar. ¿Realmente necesita acceso a tus mensajes de texto y contactos?

Como regla general, es mejor no instalar APK, especialmente cuando no estás en absoluto en la iniciativa. Porque una vez de cada dos, más allá del smishing, ten en cuenta que un APK se corromperá y ese malware se esconderá detrás.

Tenga cuidado, finalmente, cuando le ofrezcan una actualización: es mejor adquirir el hábito de buscar actualizaciones para su dispositivo directamente en la configuración, al igual que las de sus aplicaciones directamente en la configuración. El uso de un antivirus también puede ser útil para limitar los riesgos. Pero la forma más fácil es activar las actualizaciones automáticas y mantener tu dispositivo y aplicaciones actualizados tú mismo.

Si has tenido un mordisco smishing

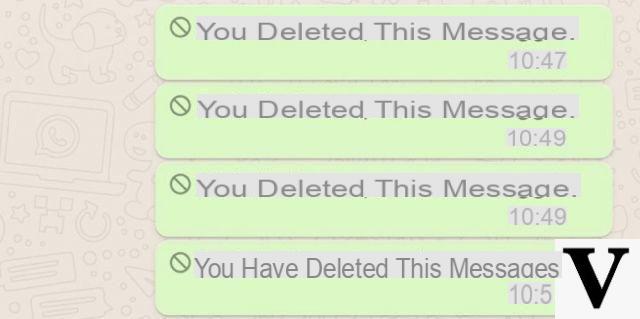

¿Hiciste clic e instalaste un APK, o completaste alguna información personal? Si este es el caso, notifique a su banco y al servicio vinculado a los identificadores proporcionados. Luego desinstale la aplicación infectada: eso es suficiente para deshacerse de ella. Si el malware ha tomado la apariencia de Google Chrome, observe el tamaño de la aplicación: el malware pesa solo unos pocos kilobytes, mientras que la aplicación real tiene varios megabytes.Si desea correr el menor riesgo posible, finalmente puede restablecer su teléfono inteligente a la configuración de fábrica. Luego cambie las contraseñas de todas sus cuentas, incluidas las de su banco en línea. Y no olvides avisar a tus contactos que pueden recibir un SMS estafado...

Reportar el intento de phishing

Finalmente, frente al flagelo del phishing, depende de usted. Las autoridades públicas y los operadores de telecomunicaciones han creado plataformas de notificación, y no solo se refieren a los correos electrónicos. Por lo tanto, si ha recibido un SMS fraudulento, o si le parece que lo es, no haga clic en el enlace, no instale nada y reporte este mensaje en Internet-Signement.gouv (PHAROS). O reenvía el SMS en cuestión al número 33700. Al actuar en tu nivel, puedes evitar que otra persona tenga una mala experiencia. Y también recibirás menos SMS falsos en el futuro, quién sabe.